Phishing: sicurezza dei siti con dominio italiano – aggiornato al 08.05.2017

Spesso per effettuare le nostre ricerche in internet dobbiamo ricorrere a motori come Google, Bing, Yahoo, Virgilio o altri con il rischio di ritrovarci, nostro malgrado, a cliccare su link di siti compromessi con codice malevolo nascosto e aggiunto da cyber-criminali.

29 Gennaio 2017

- www.miccostruzioni.it

(http://miccostruzioni.it/wps/ef205/6a7ab/7r2a8/help/nn/Ameli/Ameli/PortailAS/appmanager/PortailAS/assure_somtc=true/po/index_2.html)

(include una pagina di phishing ai danni dell’azienda assicurativa francese Maladie- analisi su virustotal.com)

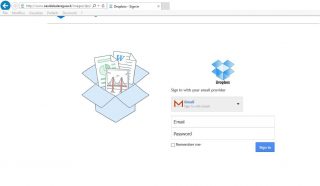

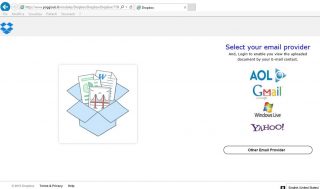

- www.poggisub.it

(http://www.poggisub.it/modules/Dropbox/Dropbox/Dropbox/2ee2997f9838e3effe565cb366c2da5d)

(viene utilizzata una funzione di Dropbox che permette di servirsi dello spazio hosting messo a disposizione per pubblicizzare pagine web statiche con un traffico limite giornaliero, nella versione free, di 20 Gb. Superato il limite, la pagina risulterà offline. All’interno della pagina è presente il form per l’autenticazione a Yahoo!, Aol, Gmail, Windows Live. I dati inseriti (user e password) verranno rubati e inviati verso un server remoto – analisi su virustotal.com)

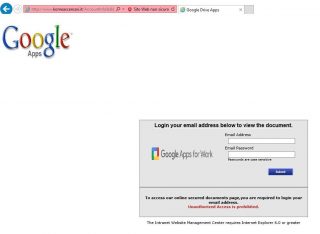

- www.komeascensori.it

(http://komeascensori.it/AccountInfo&&Login.php)

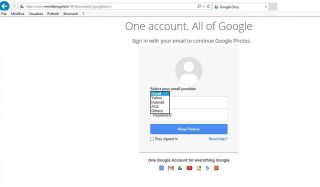

(include una pagina di phishing relativa ad un falso servizio “Google Apps for Work”. All’interno della pagina è presente il form per l’autenticazione. I dati inseriti (user e password) verranno rubati e inviati verso un server remoto – analisi su virustotal.com)

01 Febbraio 2017

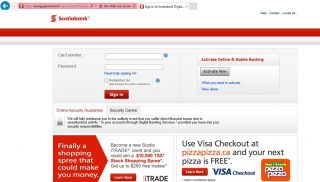

- www.energyeplastiche.it

(http://energyeplastiche.it/wp-content/themes/flatonpro/gugu/index.php)

(include una pagina di phishing ai danni del servizio di internet banking Scotiabank – analisi su virustotal.com)

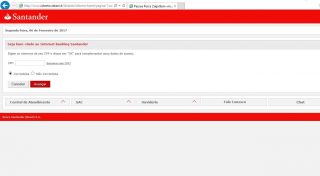

- www.polomuseale.firenze.it

( http://www.polomuseale.firenze.it/img/menu/)

(include una pagina di phishing, con redirect ad una pagina esterna, ai danni del servizio di internet banking Santander – analisi su virustotal.com)

- www.maxballet.it

( http://www.maxballet.it/sito/fonts/1/) ►

(http://diezhouse.com/imagen_usuarios/1/login/a80ea66c010a629f3ea06a54a994e3fd/)

(include una pagina di phishing, con redirect ad una pagina esterna, relativa ad un falso servizio “Apple”. All’interno della pagina è presente il form per l’autenticazione. I dati inseriti – user e password, numero carta di credito – verranno rubati e inviati verso un server remoto – analisi su virustotal.com)

- www.teknoidea.it

(www.teknoidea.it/newsImage/nab/nabbb)

(include una pagina di phishing, con redirect ad una pagina esterna, ai danni del servizio di internet banking NAB – analisi su virustotal.com)

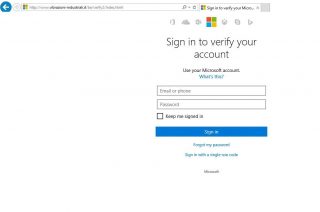

- www.vibrazioni-industriali.it

(http://www.vibrazioni-industriali.it/be/verify2/index.html)

(include una pagina di phishing relativa ad un falso servizio “Microsoft Account”. All’interno della pagina è presente il form per l’autenticazione. I dati inseriti (user e password) verranno rubati e inviati verso un server remoto – analisi su virustotal.com)

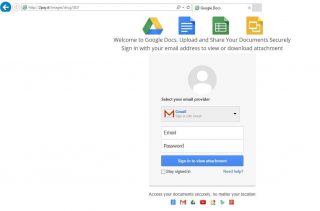

- www.2pay.it

(http://www.2pay.it/images/drug/GD)

(include una pagina di phishing relativa ad un falso servizio “Gmail, Yahoo!, Aol, Hotmail”. All’interno della pagina è presente il form per l’autenticazione. I dati inseriti (user e password) verranno rubati e inviati verso un server remoto – analisi su virustotal.com)

04 Febbraio 2017

- www.vignettivincenzo.it

( http://www.vignettivincenzo.it/includes/rokokdifiijajsnnfb)

(include una pagina di phishing ai danni del servizio di internet banking Bradesco – analisi su virustotal.com)

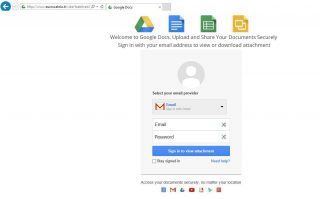

- www.ristoranteilcalesse.it

(http://www.ristoranteilcalesse.it/wp-includes/pomo/data/0fad1b6179a4362ad4c244e45aaec898)

(include una pagina di phishing relativa ad un falso servizio “Google Drive”. All’interno della pagina è presente il form per l’autenticazione. I dati inseriti (user e password) verranno rubati e inviati verso un server remoto – analisi su virustotal.com)

05 Febbraio 2017

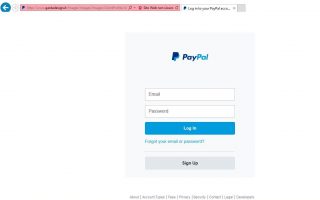

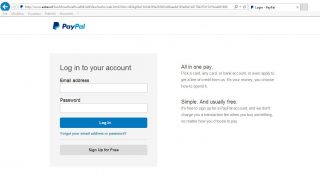

- www.gardadesign.it

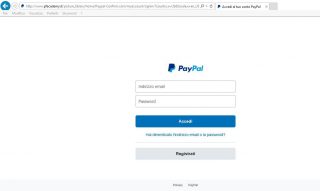

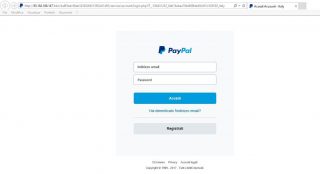

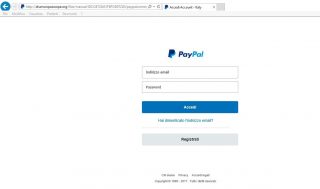

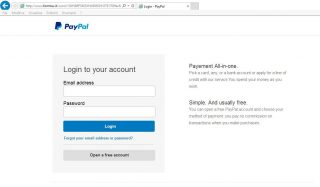

(http://www.gardadesign.it/Images/Images/Images/ClientProfile/client-update-5fgh5f4gh65df4h6d5f4h6df5h46f5h46dfh54df6h54df6h45df65465f45fdh64dhfg546df4g6sdg546sdg85/pp/)

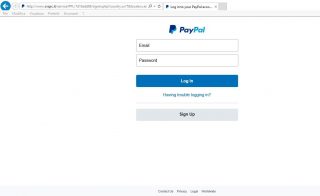

(include una pagina di phishing relativa ad un falso servizio “Paypal”. All’interno della pagina è presente il form per l’autenticazione. I dati inseriti (user e password) verranno rubati e inviati verso un server remoto – analisi su virustotal.com)

- www.peracchiallestimenti.it

06 Febbraio 2017

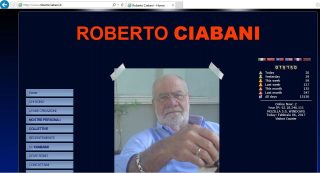

- www.robertociabani.it

(http://www.robertociabani.it/libraries/informe-home)

(include una pagina di phishing, con redirect ad una pagina esterna, ai danni del servizio di internet banking SANTANDER – analisi su virustotal.com)

10 Febbraio 2017

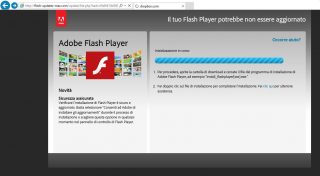

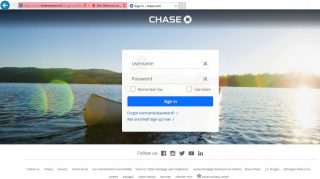

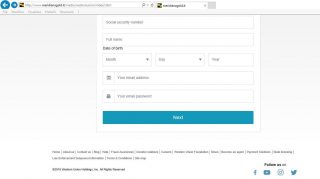

- www.italianasensori.it

(ATTENZIONE! Al momento chi accede alla homepage del sito – analisi su virustotal.com, viene reindirizzato verso una pagina esterna dove è presente un finto aggiornamento di Adobe Flash Player > http://flesh-updates-max.com/update/file.php?hash=ffaf6615b96915d9574e28f01ff46e31 analisi su virustotal.com

Per il falso aggiornamento è stata utilizzata una funzione di Dropbox che permette di servirsi del proprio spazio hosting per pubblicizzare pagine web statiche con un traffico limite giornaliero, nella versione free, di 20 Gb. Superato il limite, la pagina risulterà offline)

(http://www.italianasensori.it/plugins/editors/acyeditor/acyeditor/css/index.htm)

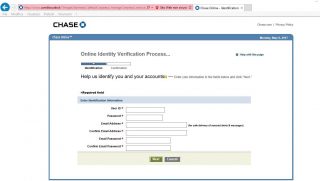

(include una pagina di phishing, con redirect ad una pagina esterna, ai danni del servizio di internet banking CHASE – analisi su virustotal.com)

- www.latinomagazine.it

(http://www.latinomagazine.it/cache/dropit/dropby/proceed/)

(viene utilizzata una funzione di Dropbox che permette di servirsi dello spazio hosting messo a disposizione per pubblicizzare pagine web statiche con un traffico limite giornaliero, nella versione free, di 20 Gb. Superato il limite, la pagina risulterà offline. All’interno della pagina è presente il form per l’autenticazione a Yahoo!, Aol, Gmail, Windows Live. I dati inseriti (user e password) verranno rubati e inviati verso un server remoto – analisi su virustotal.com)

17 Febbraio 2017

-

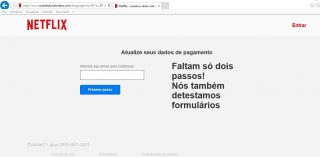

www.promosmilancamp.it

( http://www.promosmilancamp.it/mjc/language/en-GB/red.php ►

http://www.audiotutorialvideos.com/language/ms-MY/netflixpayment)

(include una pagina di phishing, con redirect ad una pagina esterna, relativa ad un falso servizio “NETFLIX”. All’interno della pagina è presente il form per l’autenticazione. I dati inseriti – user e password, numero carta di credito – verranno rubati e inviati verso un server remoto – analisi 1 su virustotal.com / analisi2 su virustotal.com )

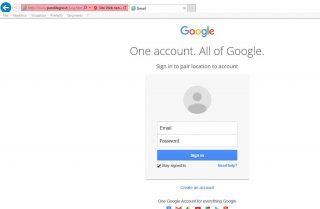

- www.pandilegno.it

(http://www.pandilegno.it/Log.htm)

(include una pagina di phishing relativa ad un falso servizio “GOOGLE / GMAIL”. All’interno della pagina è presente il form per l’autenticazione. I dati inseriti (user e password) verranno rubati e inviati verso un server remoto – analisi su virustotal.com)

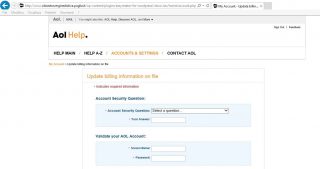

- www.abacolab.it

(http://abacolab.it/folling/css/aol/index.htm)

(include una pagina di phishing relativa ad un falso servizio “AOL”. All’interno della pagina è presente il form per l’autenticazione. I dati inseriti (user e password) verranno rubati e inviati verso un server remoto – analisi su virustotal.com)

28 Febbraio 2017

- www.casasimonetti.it

(http://www.casasimonetti.it/uploads/NCleanBlue/quest.html ►http://mynewsupply.com/wp-admin/css/colors/ocean/basement/confirmed/47697980/)

(include una pagina di phishing, con redirect ad una pagina esterna, relativa ad un falso servizio “iTUNES CONNECT”. All’interno della pagina è presente il form per l’autenticazione. I dati inseriti – user e password, numero carta di credito – verranno rubati e inviati verso un server remoto – analisi 1 su virustotal.com / analisi2 su virustotal.com )

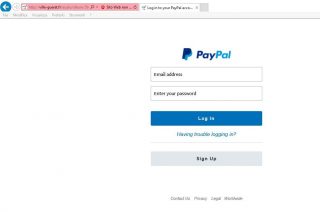

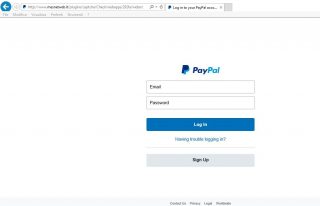

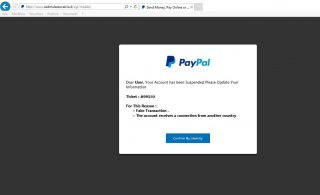

- www.bison.it

(http://www.bison.it/public/api.php ►http://ville-gueret.fr/audio/album/59403DD3)

(include una pagina di phishing, con redirect ad una pagina esterna, relativa ad un falso servizio “PAYPAL”. All’interno della pagina è presente il form per l’autenticazione. I dati inseriti – user e password, numero carta di credito – verranno rubati e inviati verso un server remoto – analisi 1 su virustotal.com / analisi2 su virustotal.com )

05 Marzo 2017

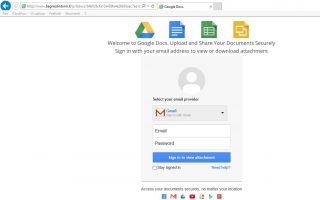

- www.euroscatola.it

(http://www.euroscatola.it/vibe/faab6cee4d68e3e0d8758969b09365ae)

include una pagina di phishing relativa ad un falso servizio “GOOGLE DOCS”. All’interno della pagina è presente il form per l’autenticazione. I dati inseriti (user e password) verranno rubati e inviati verso un server remoto – analisi su virustotal.com

- www.peracchiallestimenti.it

(http://www.peracchiallestimenti.it/images/Plug/dropbox)

include una pagina di phishing relativa ad un falso servizio “DROPBOX”. All’interno della pagina è presente il form per l’autenticazione. I dati inseriti (user e password) verranno rubati e inviati verso un server remoto – analisi su virustotal.com

- www.flowmilano.it

(http://www.flowmilano.it/images/submit/updating.php?http://promo.bankofamerica.com/adp_payrollproducts/?cm_sp=SB-FullServicePayroll-_-SB-Payroll-_-KST1EH21_hm_product-e_ar4d9smn_s.gif;0fa48800a4b36a9d343de692bffaa2d60fa48800a4b36a9d343de692bffaa2d6)

include una pagina di phishing ai danni del servizio di internet banking “BANK OF AMERICA”– analisi su virustotal.com

13 Marzo 2017

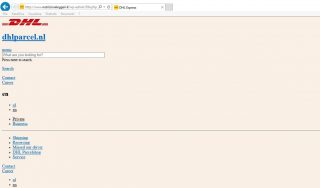

- www.nutrizioneleggeri.it

(http://www.nutrizioneleggeri.it/wp-admin/Dhl.php)

include una pagina di phishing relativa ad un falso servizio “DHL”. All’interno della pagina è presente il form per l’autenticazione. I dati inseriti (user e password) verranno rubati e inviati verso un server remoto – analisi su virustotal.com

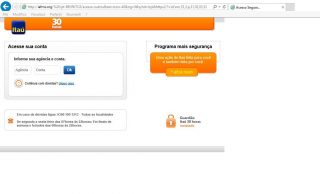

- www.premier-cosmetici.it

( http://www.premier-cosmetici.it/components/com_bfsurvey_pro/i.php? ► http://www.adrenalinaverde.it/components/com_user/000,000,000,000/XKW4Y/acesso-outros&servicosr-40&ng=9&ryhd=lojs&https2/?=id/am,56,3,p,31,33,10,56)

include una pagina di phishing, con redirect ad una pagina esterna, relativa ad un falso servizio di internet banking ai danni della “Itaù”. All’interno della pagina è presente il form per l’autenticazione. I dati inseriti – user e password, numero carta di credito – verranno rubati e inviati verso un server remoto – analisi 1 su virustotal.com / analisi2 su virustotal.com

- www.toplifeitaly.it

(http://www.toplifeitaly.it/nha ► http://www.aabes.nl/fewhfowefwiefhwef843uf43fewfwefw/web.html?info=4624g80a13c0db1f8e263663d3faee8d195a86e1d217942f7415cf1b4a661698)

include una pagina di phishing, con redirect ad una pagina esterna, relativa ad un falso servizio “PAYPAL”. All’interno della pagina è presente il form per l’autenticazione. I dati inseriti – user e password, numero carta di credito – verranno rubati e inviati verso un server remoto – analisi 1 su virustotal.com / analisi2 su virustotal.com

- www.acospuglia.it

(http://www.acospuglia.it/images/formate/manage/bin/login.php?US_653937334194779391_b7b85ad7b85d9011253d9711c237928b_United%20States)

include una pagina di phishing relativa ad un falso servizio “PAYPAL”. All’interno della pagina è presente il form per l’autenticazione. I dati inseriti (user e password) verranno rubati e inviati verso un server remoto – analisi su virustotal.com

19 Marzo 2017

- www.infissidibrigida.it

(http://www.infissidibrigida.it/cache/xf/PortailAS/appmanager/PortailAS/assure_somtc=true/58f2fe68d2a99ff202ac3e2529a9fd3b/index_2.html)

include una pagina di phishing ai danni dell’azienda assicurativa francese Maladie- analisi su virustotal.com

- www.fobacor.it

(http://www.fobacor.it/um.html ► http://pollenscent.com.sg/downloader/Maged/kund.htm)

include una pagina di phishing, con redirect ad una pagina esterna, relativa ad un falso servizio di internet banking ai danni della “NETS”. All’interno della pagina è presente il form per l’autenticazione. I dati inseriti – user e password, numero carta di credito – verranno rubati e inviati verso un server remoto – analisi 1 su virustotal.com / analisi 2 su virustotal.com

- www.portalemesos.it

(http://www.portalemesos.it/skin/install/default/default/ciss/gallery/fin/login.php?.intl=us&.lang=en-US&https://login.yahoo.com/?.src=ym)

include una pagina di phishing relativa ad un falso servizio “YAHOO”. All’interno della pagina è presente il form per l’autenticazione. I dati inseriti (user e password) verranno rubati e inviati verso un server remoto – analisi su virustotal.com

25 Marzo 2017

- www.gianniroticesrl.it

(http://www.gianniroticesrl.it/@1/ ► http://avshalom-inst.co.il/upload/Image/Impots/eb7bda5b1a263884bfc768848a6beef0/aeebc55f59f8ad32c7536acdf70f39ae/a01fa9aceef29f2dc4df9bcd92bb3490/redirection.php?g4d3bdOsiuarHDdBl0bEP6dBVy_wP1WJ6XZDh7nemRp9bv2mHJ0HYZaZV6xWExsS)

include una pagina di phishing, con redirect ad un sito esterno, relativa ad un falso servizio del “MINISTERO DELL’ECONOMIA E DELLE FINANZE FRANCESE“. All’interno della pagina è presente il form per l’autenticazione. I dati inseriti verranno rubati e inviati ad un server remoto – analisi 1 su virustotal.com / analisi 2 su virustotal.com

- www.pozzino.it

(http://www.pozzino.it/templates/yoo_bigeasy/css/font3/um/ ► http://www.emporioparma.org/media/cms/protecao/https://ww4.30horasdigital.com.br/)

include una pagina di phishing con redirect ad una sito esterno relativo ad un falso servizio di internet banking ai danni della “ITAù”. All’interno della pagina è presente il form per l’autenticazione. I dati inseriti – user e password, numero carta di credito – verranno rubati e inviati verso un server remoto – analisi 1 su virustotal.com / analisi 2 su virustotal.com

- www.infomessina.it

(http://www.infomessina.it/cli/super/linha/online/manage.php)

include una pagina di phishing ai danni del servizio di internet banking “SANTANDER”– analisi su virustotal.com

29 Marzo 2017

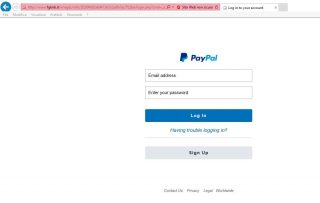

- www.pfacademy.it

(http://www.pfacademy.it/picture_library/home/Paypal-Confirm.com/myaccount/signin/?country.x=US&locale.x=en_US)

include una pagina di phishing relativa ad un falso servizio “PAYPAL”. All’interno della pagina è presente il form per l’autenticazione. I dati inseriti (user e password) verranno rubati e inviati verso un server remoto – analisi su virustotal.com

- www.bagniedintorni.it

(http://www.bagniedintorni.it/js/Gdocs/b4b026cfa10a436fe4e26630aac7ee1c)

include una pagina di phishing relativa ad un falso servizio “GOOGLE DOCS”. All’interno della pagina è presente il form per l’autenticazione. I dati inseriti (user e password) verranno rubati e inviati verso un server remoto – analisi su virustotal.com

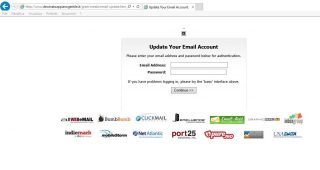

- www.decanatoappianogentile.it

(http://www.decanatoappianogentile.it/grest/media/email-update.htm)

include una pagina di phishing relativa ad un falso servizio “ALL WEB EMAIL, BOMB BOMB, CLICK MAIL, EMFLUENCE, GRAPHIC MAIL …”. All’interno della pagina è presente il form per l’autenticazione. I dati inseriti (user e password) verranno rubati e inviati verso un server remoto – analisi su virustotal.com

- www.mesnetweb.it

(http://www.mesnetweb.it/plugins/captcha/Check/webapps/292fa/websrc)

include una pagina di phishing relativa ad un falso servizio “PAYPAL”. All’interno della pagina è presente il form per l’autenticazione. I dati inseriti (user e password) verranno rubati e inviati verso un server remoto – analisi su virustotal.com

03 Aprile 2017

- www.oasidelsaleragusa.it

(http://www.oasidelsaleragusa.it/images/dpx)

include una pagina di phishing relativa ad un falso servizio “DROPBOX”. All’interno della pagina è presente il form per l’autenticazione. I dati inseriti (user e password) verranno rubati e inviati verso un server remoto – analisi su virustotal.com

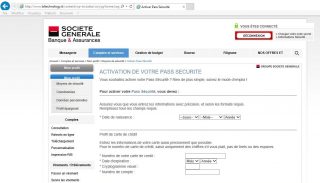

- www.tsltechnology.it

(http://www.tsltechnology.it/content/wp-includes/co/ysg/home/sog)

include una pagina di phishing ai danni del servizio di internet banking “Société Générale Banque & Assurances“– analisi su virustotal.com

- www.shopperelle.it

(http://www.shopperelle.it/LgcW2P_Import/lib/Varien/Image/Adapter/ ► http://americads.com/oc-temp/regional/fb49203bce96a338c6cfe43e01a041af/Connexion.php?cmd=_Connexion&dispatch=5885d80a13c0db1fb6947b0aeae66fdbfb2119927117e3a6f876e0fd34af4365)

include una pagina di phishing con redirect ad una sito esterno relativo ad un falso servizio “PAYPAL“. All’interno della pagina è presente il form per l’autenticazione. I dati inseriti verranno rubati e inviati verso un server remoto – analisi 1 su virustotal.com / analisi 2 su virustotal.com

04 Aprile 2017

- www.dirittidiretti.it

( http://www.dirittidiretti.it/public/UPLOAD/gallery/654064454.php

► http://www.afloorcarpettiles.co.uk/444547654h5vg6fg666ff6f6g45h6/sdfdsvxcbcvbfgfghfgff/6s5g465df4gdfjhjdfhgjcxjdjhvhjfddfjk/nabib/fc1c5f2ba3ffa054e12709fef8d86b74/6be9a4e5430532ea4c08040d27c0d657/)

include una pagina di phishing con redirect ad una sito esterno relativo ad un falso servizio di internet banking ai danni della “NAB Internet Banking“. All’interno della pagina è presente il form per l’autenticazione. I dati inseriti – user e password, numero carta di credito – verranno rubati e inviati verso un server remoto – analisi su virustotal.com)

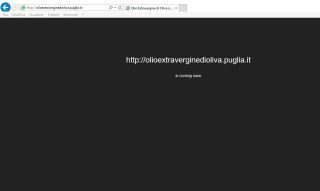

- http://olioextraverginedioliva.puglia.it

(http://www.olioextraverginedioliva.puglia.it/wp-content/plugins/easyrotator-for-wordpress/views/.sec/home/account.php?EsetProtoscanCtx=24d1e7a7580)

include una pagina di phishing con redirect ad una sito esterno relativo ad un falso servizio “AOL“. All’interno della pagina è presente il form per l’autenticazione. I dati inseriti verranno rubati e inviati verso un server remoto – analisi su virustotal.com

- www.aicsromacalcio.it

(http://www.aicsromacalcio.it/media/editors/tinymce/aviso

► https://www.segurodigi.sslblindado.com/cadastroitau30horas/Protecao/?EsetProtoscanCtx=24d1e75c100)

include una pagina di phishing con redirect ad una sito esterno relativo ad un falso servizio di internet banking ai danni della “ITAù”. All’interno della pagina è presente il form per l’autenticazione. I dati inseriti – user e password, numero carta di credito – verranno rubati e inviati verso un server remoto – analisi 1 su virustotal.com / analisi 2 su virustotal.com

- www.issrapollinare.it

(http://www.issrapollinare.it/https/www2.santander.com.br/index1.php)

include una pagina di phishing relativo ad un falso servizio di internet banking SANTANDER – analisi su virustotal.com

- www.bianchiarredo.it

(http://www.bianchiarredo.it/admin/allegati/dwe/ ► http://93.182.168.147/bbn/4a8f5adc98ab335652fd513f02a51d93/service/account/login.php?IT_-536431232_0db74ebaa7944988fab49c891c526559_Italy)

include una pagina di phishing con redirect ad una sito esterno relativo ad un falso servizio “PAYPAL”. All’interno della pagina è presente il form per l’autenticazione. I dati inseriti – user e password – verranno rubati e inviati verso un server remoto – analisi 1 su virustotal.com / analisi 2 su virustotal.com

18 Aprile 2017

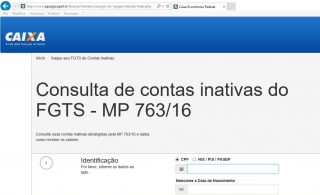

- www.aquagroupsrl.it

(http://www.aquagroupsrl.it/libraries/clientes/caixa.gov-br/-pages/internet/index.php)

include una pagina di phishing relativo ad un falso servizio di internet banking CAIXA – analisi su virustotal.com

- www.hicmoproject.it

(http://www.hicmoproject.it/wait.php ► http://juvernainternational.com.au/wp-content/themes/twentyfourteen/js/Alitalia.com/b7e618d48d53754a0384d0c7d5847ed8)

include una pagina di phishing con redirect ad una sito esterno relativo ad un falso servizio “ALITALIA”. All’interno della pagina è presente il form per la registrazione. I dati inseriti – anagrafici, user, password, carta di credito – verranno rubati e inviati verso un server remoto – analisi 1 su virustotal.com / analisi 2 su virustotal.com

22 Aprile 2017

- www.edgeweb.it

(http://www.edgeweb.it/lab/erasmo/js/1/ ► http://drumcorpseurope.org/files/manual/ID0128723651FSPOD872GS/paypalcomredirectiion-ip256258524/pal-true-login/2018/id45747417dfg/signin/?country.x=IT&locale.x=it_IT)

include una pagina di phishing con redirect ad una sito esterno relativo ad un falso servizio “PAYPAL”. All’interno della pagina è presente il form per la registrazione. I dati inseriti – anagrafici, user, password, carta di credito – verranno rubati e inviati verso un server remoto – analisi 1 su virustotal.com / analisi 2 su virustotal.com

- www.meridianagold.it

(http://www.meridianagold.it/media/westernunion/index2.htm)

include una pagina di phishing relativo ad un falso servizio di transazioni di denaro “WESTERN UNION”

– analisi su virustotal.com

26 Aprile 2017

- www.camillascake.it

(http://www.camillascake.it/images/bannerss/.default/.express/.manage/.impress/.service/)

include una pagina di phishing relativo ad un falso servizio di transazioni di denaro “JPMORGAN CHASE BANK” – analisi su virustotal.com

28 Aprile 2017

- www.tenutamariateresa.it

(http://www.tenutamariateresa.it/newpp/signin/websc-signin.php?Go=_Litigations_Manager&user=&_Acess_Tooken=630954aa9d47fe3efc0fcba626ca70b0630954aa9d47fe3efc0fcba626ca70b0&CC=)

include una pagina di phishing relativa ad un falso servizio “PAYPAL”. All’interno della pagina è presente il form per l’autenticazione. I dati inseriti (user e password) verranno rubati e inviati verso un server remoto – analisi su virustotal.com

- www.ciesseconfezioni.it

(http://www.ciesseconfezioni.it/public/plugins/user/modulo.php ► http://www.hiero.nl/includes/includes/sessao)

include una pagina di phishing con redirect ad una sito esterno relativo ad un falso servizio di internet banking ai danni della “SANTANDER”. All’interno della pagina è presente il form per l’autenticazione. I dati inseriti – user e password, numero carta di credito – verranno rubati e inviati verso un server remoto – analisi 1 su virustotal.com / analisi 2 su virustotal.com

01 Maggio 2017

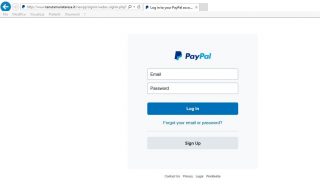

- www.formlav.it

(http://www.formlav.it/conn/1GH58RF56SSYH4585GH/0791708fecfed2f7158d4d1fcbcc6e13/signin.php)

include una pagina di phishing relativa ad un falso servizio “PAYPAL”. All’interno della pagina è presente il form per l’autenticazione. I dati inseriti (user e password) verranno rubati e inviati verso un server remoto – analisi su virustotal.com

- www.asdmulazzocalcio.it

(http://www.asdmulazzocalcio.it/cgi/mobile)

include una pagina di phishing relativa ad un falso servizio “PAYPAL”. All’interno della pagina è presente il form per l’autenticazione. I dati inseriti (user e password) verranno rubati e inviati verso un server remoto – analisi su virustotal.com

- www.poggisub.it

(http://www.poggisub.it/modules/Dropbox/Dropbox/Dropbox/779018f02f7d6afe9e8841b740408756)

include una pagina di phishing relativa ad un falso servizio “DROPBOX”. All’interno della pagina è presente il form per l’autenticazione. I dati inseriti (user e password) verranno rubati e inviati verso un server remoto – analisi su virustotal.com

- www.fgbnb.it

(http://www.fgbnb.it/images/info/2f209fe92a8d413b332a8fe7ec7f22be/Credit%20card.php?cmd=_account-details&session=eb0034196f9f2a79e3792617ba393bc2&dispatch=14d6b8ab20b74f4a7732f2cab1da681847b9c3a9)

include una pagina di phishing relativa ad un falso servizio “PAYPAL”. All’interno della pagina è presente il form per l’autenticazione. I dati inseriti (user e password) verranno rubati e inviati verso un server remoto – analisi su virustotal.com

03 Maggio 2017

- www.meridianagold.it

(http://www.meridianagold.it/44/documents/googledocs)

include una pagina di phishing relativa ad un falso servizio “GOOGLE DOCS”. All’interno della pagina è presente il form per l’autenticazione. I dati inseriti (user e password) verranno rubati e inviati verso un server remoto – analisi su virustotal.com

- www.ciesseconfezioni.it

( http://www.ciesseconfezioni.it/public/plugins/user/modulo.php ► https://www.coss.udsm.ac.tz/plugins/sessao)

include una pagina di phishing con redirect ad una sito esterno relativo ad un falso servizio di internet banking ai danni della “SANTANDER”. All’interno della pagina è presente il form per l’autenticazione. I dati inseriti – user e password, numero carta di credito – verranno rubati e inviati verso un server remoto – analisi 1 su virustotal.com / analisi 2 su virustotal.com

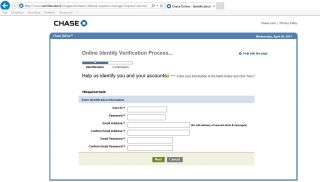

- www.felicieimperfetti.it

(http://www.felicieimperfetti.it/1_Chas_ee/07812c574e245a6eb63ea0055adedfe1/login.php?cmd=login_submit&id=0e231c6a9bb74ddf290cf3456819dddf0e231c6a9bb74ddf290cf3456819dddf&session=0e231c6a9bb74ddf290cf3456819dddf0e231c6a9bb74ddf290cf3456819dddf)

include una pagina di phishing relativo ad un falso servizio di transazioni di denaro “JPMORGAN CHASE BANK” – analisi su virustotal.com

08 Maggio 2017

- www.ellepimmobiliare.it

(http://www.ellepimmobiliare.it/www.santandernet.com.br-br/pessoa-fisica/santander-van-gogh/aplicativos/index2.php)

include una pagina di phishing ai danni del servizio di internet banking “SANTANDER”– analisi su virustotal.com

- www.cvspc.it

(http://www.cvspc.it/service/PPL/7d10edd69/signin.php?country.x=IT&locale.x=en_IT&safeAuth-v=%2066602Xy246TmwY4GBzxAkfqnDjAHlwvozYo0WM3Y)

include una pagina di phishing relativa ad un falso servizio “PAYPAL”. All’interno della pagina è presente il form per l’autenticazione. I dati inseriti (user e password) verranno rubati e inviati verso un server remoto – analisi su virustotal.com

- www.librievini.it

(http://www.librievini.it/casfhgkjfhgkjdfhuigiyuyuruejfhjhgfjdhkj ► http://www.camillascake.it//images/bannerss/.default/.express/.manage/.impress/.service)

include una pagina di phishing con redirect ad una sito esterno relativo ad un falso servizio “PAYPAL”. All’interno della pagina è presente il form per la registrazione. I dati inseriti – anagrafici, user, password, carta di credito – verranno rubati e inviati verso un server remoto – analisi 1 su virustotal.com / analisi 2 su virustotal.com